ما هي هجمات التصيد الاحتيالي؟

يعتمد التصيد الاحتيالي على التلاعب بالناس، وبالتالي فهو هجوم هندسة اجتماعية أكثر من كونه قرصنة على البرامج أو الأجهزة.

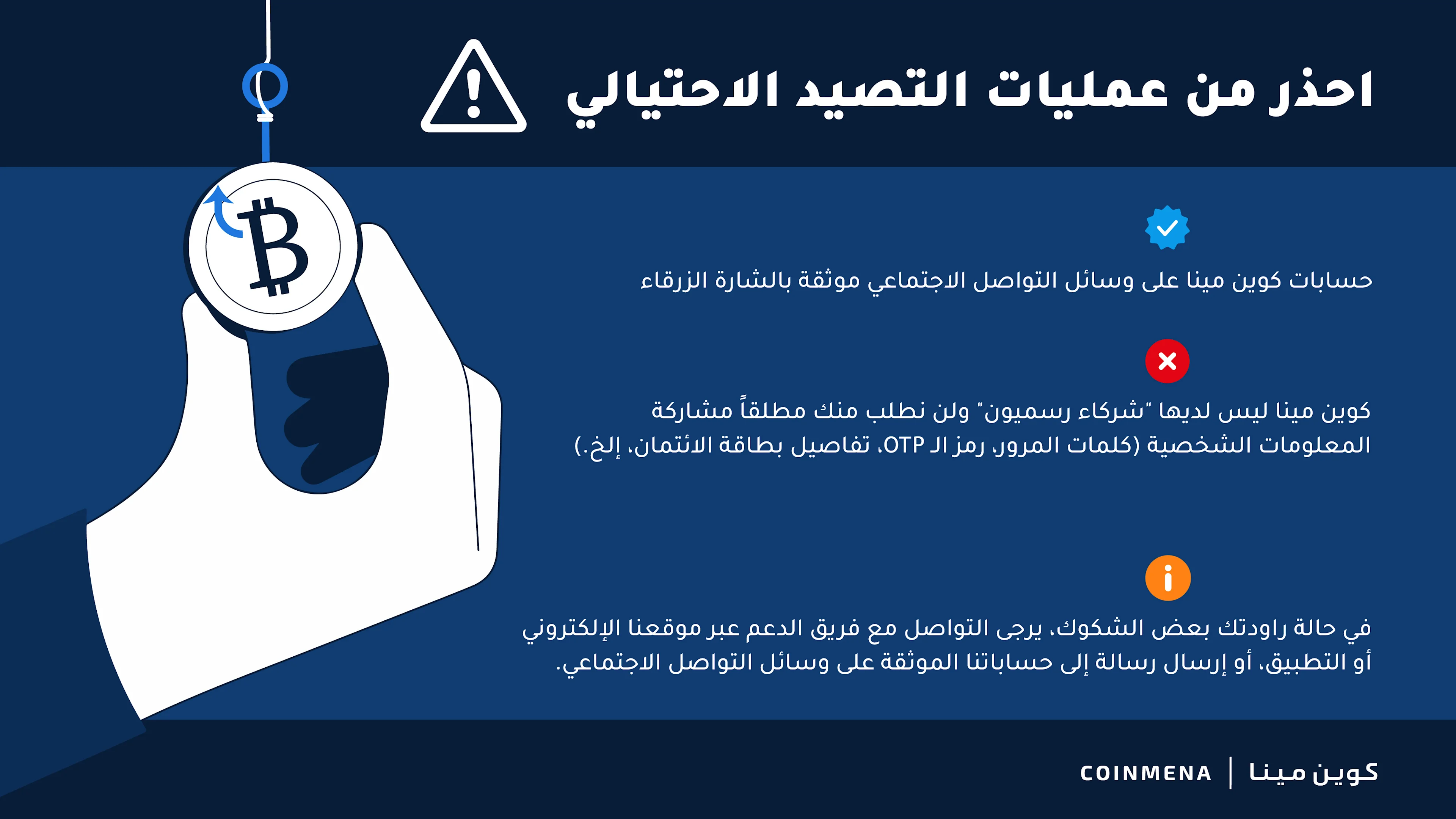

التصيد الاحتيالي هو نوع من الهجمات التي تقوم فيه جهات ذات نوايا سيئة بتقديم صورة خاطئة عن نفسها ككيان أو شركة من أجل تضليل الأشخاص وجمع بيانات حساسة عنهم مثل تفاصيل بطاقة الائتمان وكلمات المرور ومعلومات التعريف الشخصية وغيرها. يعتمد التصيد الاحتيالي على التلاعب بالناس، وبالتالي فهو هجوم هندسة اجتماعية أكثر من كونه قرصنة على البرامج أو الأجهزة.

عادةً ما تعتمد هجمات التصيد الاحتيالي الشائعة على رسائل البريد الإلكتروني الاحتيالية التي تدفع العملاء إلى وضع معلوماتهم على موقع مزيف يسرق بياناتهم. يمكن أيضاً أن تحدث هجمات التصيد الاحتيالي في قطاع العملات الرقمية عبر شركات وهمية تعمل على إعطاء المستخدمين انطباعاً بأنهم يدفعون مقابل خدمات مشروعة ولكن في الواقع، يرسلون أموالهم إلى عنوان المحتالين أو يعطونهم حق الوصول إلى محافظهم.

أنواع عمليات التصيد؟

هناك أنواع مختلفة من هجمات التصيد الاحتيالي، ويتم تصنيفها وفقاً للهدف أو طريقة الهجوم التي يستخدمها المحتالون.

استنساخ الروابط: سينسخ المحتالون بريداً إلكترونياً حقيقياً مرسلاً من الشركة مسبقاً ويضيفون له رابطهم الاحتيالي. سيقدم المحتالون عذراً مثل "هذا رابط موقع شركتنا الجديد" أو "انتهت صلاحية الرابط السابق" لخداع المستخدمين.

التصيد المقصود: يستهدف هذا النوع من الهجوم شخصاً أو كياناً معيناً. عادةً ما يقوم المحتال بجمع بيانات شخصية عن هدفه وبالتالي يكون قادراً على شن هجوم أكثر دقة على هذا المستخدم بالذات. غالباً ما سيقوم المهاجم بتوجيه المستخدم إلى موقع ويب مزيف أو تنزيل ملف يحتوي برامج ضارة.

التزييف: لا يستهدف المهاجم المستخدمين بشكل مباشر ولكنه يقوم بتزييف موقع ويب لإعادة توجيه المستخدم إلى الرابط الاحتيالي عند محاولته الوصول إلى موقع ويب. يعد هذا اختراق لبرمجية الموقع التي لا يمتلك المستخدمين حق الوصول إليها ولكن تؤدي إلى اختراق حسابات المستخدمين الذين يدخلون للموقع دون أن يكونوا على علم بأنه قد تمت إعادة توجيههم إلى رابط احتيالي.

صيد الحيتان: نوع من أنواع التصيد الاحتيالي الذي يستهدف الأثرياء أو الشركات الكبيرة أو المسؤولين الحكوميين.

انتحال البريد الإلكتروني: الخداع عبر رسائل البريد الإلكتروني هي أكثر الطرق شيوعاً لاستهداف الضحايا. ستحتوي على مواقع ويب مزيفة تم تصميمها بذكاء لجمع البيانات الشخصية التي تتم كتابتها على الموقع.

إعادة توجيه مواقع الويب: يشبه هذا تقريباً تزييف المواقع. حيث يقوم المحتال بتصميم موقع ويب يعيد توجيه المستخدمين إلى بريد إلكتروني احتيالي.

الأخطاء المطبعية المتعمدة: يستخدم بعض المحتالون كتابة اسماء العملات الرقمية أو المنصات أو المواقع بلغة أجنبية أو تعمد كتابتها حسب أخطاء إملائية شائعة أو اختلافات صغيرة في اسم المجال لتقليد موقع ويب شرعي. حيث إنهم يستهدفون المستخدمين الذين يخطئون في التهجئة عند كتابة عنوان ويب أو أولئك الذين لا يلاحظون التغييرات الصغيرة لإعادة توجيههم إلى موقع ويب احتيالي.

البحث عن نقاط ضعف: هذا هجوم برمجي أكثر من كونه هجوم هندسة اجتماعية؛ حيث يستهدف المهاجمون مستخدمين محددين لتحديد ما هي مواقع الويب التي يستخدمونها بشكل متكرر. بعد ذلك، سيقوم المهاجمون بعد ذلك بفحص موقع الويب هذا بحثاً عن نقاط الضعف في التعليمات البرمجية واستغلالها لصالحهم.

انتحال الهوية والهدايا: قد يحاول المحتالون انتحال هوية شخصيات مؤثرة أو أعضاء بارزين في المجتمع (مثل الرئيس التنفيذي أو المدير أو مدير المؤسسات الكبرى) الذين يتطلعون إلى خدمة المجتمع. بالتالي يدفعون ضحاياهم إلى الثقة فيهم بسبب ثروتهم ومكانتهم أو عن طريق تقديم الهدايا. كما قد يلجاً بعضهم إلى استهداف ضحايا محددين من خلال الرسائل المباشرة. كما قد ينشئ بعض المحتالون أيضاً حسابات على وسائل التواصل الاجتماعية مزيفة لمشاريع المشروعة، خاصة على تويتر أو ديسكورد لاستهداف مجتمع العملات الرقمية.

الإعلانات: يمكن للمخادعين أن يدفعوا لمحركات البحث مقابل ظهور مواقعهم الاحتيالية على أنها أفضل نتيجة للبحث. عادة ما تكون مواقع الويب مكتوبة بالخطأ لتقليد الشركات الشرعية مثل كوين مينا؛ وبالتالي، ستظهر عندما يحاول المستخدمون الوصول إلى موقع الويب الحقيقي للشركة.

التطبيقات الاحتيالية: يستخدم المحتالون مثل هذه التطبيقات كوسيلة للوصول إلى ضحاياهم. قد تبدو هذه التطبيقات على أنها محافظ رقمية أو متتبعات أسعار أو أي تطبيق مفيد آخر ولكن في الواقع، تم تصميم الكود الخاص بها لجمع البيانات الشخصية من الجهاز.

التصيد النصي والصوتي: يلجأ المحتالون لإجراء المكالمات النصية أو الصوتية كوسيلة للوصول إلى معلومات ضحاياهم.

كيف تحمي نفسك من شر هذه الهجمات الاحتيالية؟

توخي الحذر دائماً: نظراً لأن التصيد الاحتيالي هو في الأساس هجوم هندسة اجتماعية، يجب أن يكون المستخدمون في حالة تأهب قصوى لرسائل البريد الإلكتروني أو الرسائل النصية أو المكالمات التي لا يتوقعونها. بالإضافة إلى ذلك، انتبه جيداً للأخطاء المطبعية والمواقع التي تبدو مختلفة عن المعتاد. في حالة الشك فيها، كإجراء احترازي حاول التواصل مع دعم العملاء الخاص بالموقع.

تحقق من المحتوى: تحقق مما إذا كان المحتوى أو عنوان المرسل قد وقع ضحية عملية احتيال من قبل وذلك من خلال اجراء بحث على غوغل.

جرب وسائل أخرى: تجنب النقر على الروابط الواردة في رسائل البريد الإلكتروني المشبوهة التي تحاكي الخدمات التي تستخدمها (مثل كوين مينا أو كوين ماركت كاب). بدلاً من ذلك، حاول الوصول إلى موقع الويب الأصلي من خلال وسائل مختلفة مثل البحث عن الرابط الذي تعتمد عليه للوصول إلى موقع ويب يتم زيارته بكثرة.

تحقق من عنوان URL: تحقق من عناوين URL عن كثب بحثاً عن الأخطاء الإملائية أو أي تغييرات أخرى فيه قبل النقر عليه.

لا تشارك مفاتيحك الخاصة: العملات الرقمية تمنح المستخدمين تحكماً كاملاً في أموالهم، لكن هذه القدرة تأتي مع أعباء إضافية حيث تصبح حماية استثماراتك مسؤوليتك الخاصة. حيث يقوم كل مستخدم بتخزين بياناته وعملاته الرقمية لأي سلطة مركزية التحكم فيها ولا يمكن اللجوء لأي سلطة مركزية للاعتراض على الرسوم أو الخدمة كما هو متوقع. لذلك، لا تشارك مفاتيحك الخاصة مع أي شخص. وتأكد دائماً بأن كوين مينا لن تطلب منك أبداً مفاتيحك الخاصة أو كلمات مرورك أو إرسال عملاتك الرقمية إلى مكان آخر.

مقدمو الخدمات: كحماية إضافية، يجب على المستخدمين الاعتماد على شركات ومنصات تداول منظمة مثل كوين مينا التي تخضع للتنظيم والترخيص بالكامل من قبل بنك البحرين المركزي. لاسيما وأن هذه الشركات توفر طبقة إضافية من الحماية مثل المصادقة الثنائية أو وتعمل للتصدي لأي هجمات تصيد احتيالي.